xpoc漏洞使用与编写 浅尝 - 春告鳥

source link: https://www.cnblogs.com/Cl0ud/p/17479603.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

xpoc漏洞使用与编写 浅尝

下载地址 https://github.com/chaitin/xpoc/releases

目前最新版本是 0.0.4

可能是我还是不太习惯yaml这种结构的,感觉就很反人类,所以我以前一般都还是pocsuite用的比较多,结果pocsuite最后也支持yaml了 orz ,如下

运行xpoc

xpoc -h

编写yaml

你想真正把这玩意用起来就得自己写poc,本来想用在线版 为了安全性 算了

下载本地规则工具 https://github.com/zeoxisca/gamma-gui/releases

最新版本为 1.1

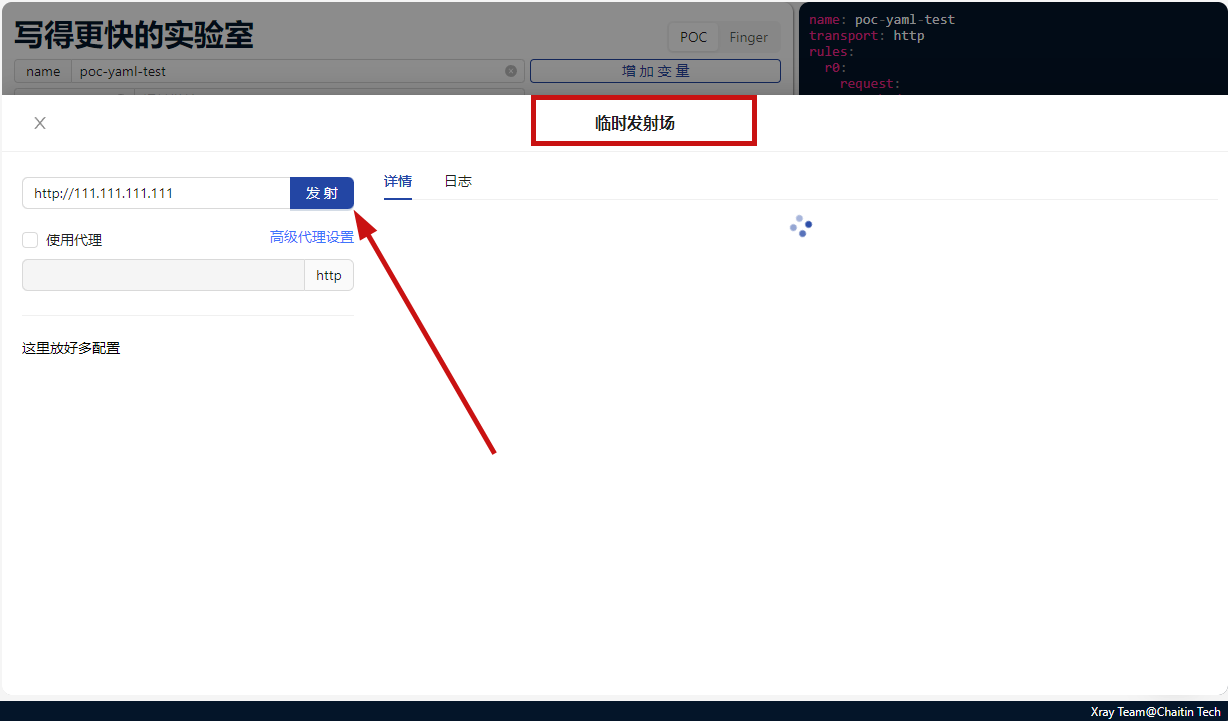

打开之后是这样

比如我想写一个未授权访问的POC

刚开始写POC的时候用这种图形化界面的生成就行 等后面用的比较多了,同时POC的复杂度上升了之后一般还是需要自己手动进行编写

最后生成的poc yaml为(当然我这里有些地方没有填写

在临时发射场我们可以验证这里的POC的正确性

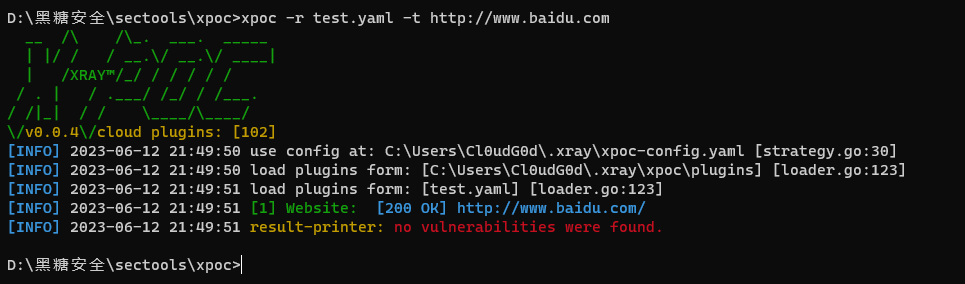

使用poc

复制出来之后使用xray调用

xpoc -r test.yaml -t http://www.baidu.com

这里当然是失败的 因为我随便乱写的POC 😃

我以前还写过xray破解的教程 orz,相对xray来说 我更喜欢xpoc,可以让我定制化的程度更高,也有可能是我不会用xray hhh

建了一个微信的安全交流群,欢迎添加我微信备注进群,一起来聊天吹水哇,以及一个会发布安全相关内容的公众号,欢迎关注 😃

__EOF__

本文链接:https://www.cnblogs.com/Cl0ud/p/17479603.html

关于博主:评论和私信会在第一时间回复。或者直接私信我。

版权声明:本博客所有文章除特别声明外,均采用 BY-NC-SA 许可协议。转载请注明出处!

声援博主:如果您觉得文章对您有帮助,可以点击文章右下角【推荐】一下。您的鼓励是博主的最大动力!

Recommend

-

40

40

-

51

51

-

7

7

安全岗春招面经总结 五一过后,春招就差不多结束了,今年...

-

4

4

对Github指定类目的内容进行监控和推送 - 春告鳥 - 博客园 很久之前看到HACK学习呀有一个Github 安全搬运工的系列文章,个...

-

8

8

如果想要对针对WiFi的攻击进行监测,就需要定期获取WiFi的运行状态,例如WiFi的SSID,WiFi强度,是否开放,加密方式等信息,在Android中通过WiFiManager来实现 WiFiManager简介 WiFiManager这个类是Android暴露给开发者使用的...

-

4

4

PowerUsageSummary.java源码分析 - 春告鳥 - 博客园 在在线网站http://androidxref.com/上对Android版本6.0.1_r10源码进行分析 官方手机的应用...

-

7

7

在分析PowerUsageSummary的时候,其实可以发现主要获取应用和服务电量使用情况的实现是在BatteryStatsHelper.java中 还是在线网站http://androidxref.com/上对Android版本6.0.1_r10源码进行分析 具体位置在 /frameworks/bas...

-

4

4

nmap脚本详解 - 春告鳥 - 博客园 nmap --script 我们通过nmap script来大幅扩展nmap的功能,nmap具...

-

5

5

极客大赛的碎碎念 - 春告鳥 - 博客园 公司的应届生都会参加极客大赛,简单来说就是会给出各个部门根据自身业务而出的题目,参赛者从题...

-

11

11

[安全开发] SQL注入扫描(一股子GPT味~) 实际上大部分都是它写的,它真我哭 SQL注入扫描就是一种...

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK