零时科技|GameFi火爆的背后,伴随着噩梦的开始 !

source link: https://learnblockchain.cn/article/3294

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

零时科技|GameFi火爆的背后,伴随着噩梦的开始 !

目前已经发现黑客正在通过社工的多种诈骗手段,来盗取用户的数字资产,例如伪造钱包域名,伪装成客服人员等诈骗手段。

0x1 GameFi火爆的背后,伴随着噩梦的开始

GameFi是什么?通俗来讲就是Game+DeFi,游戏与金融相融合的一种模式。

将金融产品以游戏方式呈现,将DeFi游戏化,游戏道具衍生品NFT化、引入PK对战模式、增加用户/玩家互动性,提高趣味性、可以在中边玩边赚钱。例如最近较火的Metamon元兽。

Metamon是通过区块链加密技术与通证经济构建的一个游戏元宇宙,是Radio Caca在BSC上基于区块链的一款游戏,其制作精良的视觉效果和多样的玩法都带给玩家比较好的游戏体验,作为游戏内玩家,可以控制和收集Metamon,游戏内几乎所有的物品,包括Metamon都是NFT。玩家拥有这些NFT的所有权,并且可以在任何 NFT 市场上转让、赠送或列出他们。

但谁又能想到GameFi游戏爆火的背后,黑客也在蠢蠢欲动,他们的目标已经不仅仅是通过合约漏洞来盗取数字资产,目前已经发现黑客正在通过社工的多种诈骗手段,来盗取用户的数字资产,例如伪造钱包域名,伪装成客服人员等诈骗手段。

0x2 你辛辛苦苦打的金,连本带利都被黑客卷走了

Metamon元兽游戏玩家用户A在玩游戏的过程中,购买了元兽NFT,有一天发现自己钱包中的NFT不显示了,去游戏官方社群咨询之后,就有冒充是游戏官方的客服人员加用户A好友,该客服人员实际上攻击者B。两人添加好友后随即攻击者B主动发消息,并告诉用户A是钱包的问题,需要降低版本。随后攻击者B提供给用户一个钱包下载地址,https://metaemask.io,乍一看是小狐狸的钱包地址,仔细的读者会发现该地址比小狐狸官网地址https://metamask.io/多一个字母e,由于打开恶意网址后发现网站与真正的metamask官网长得一摸一样,所以用户A并未在意,直接下载了该网站钱包,并将助记词导入新钱包。之后用户A的钱包资产短时间内全部被转出。盗币地址为0x18F1459137F784B1a174c5e18ae22F025268712e。

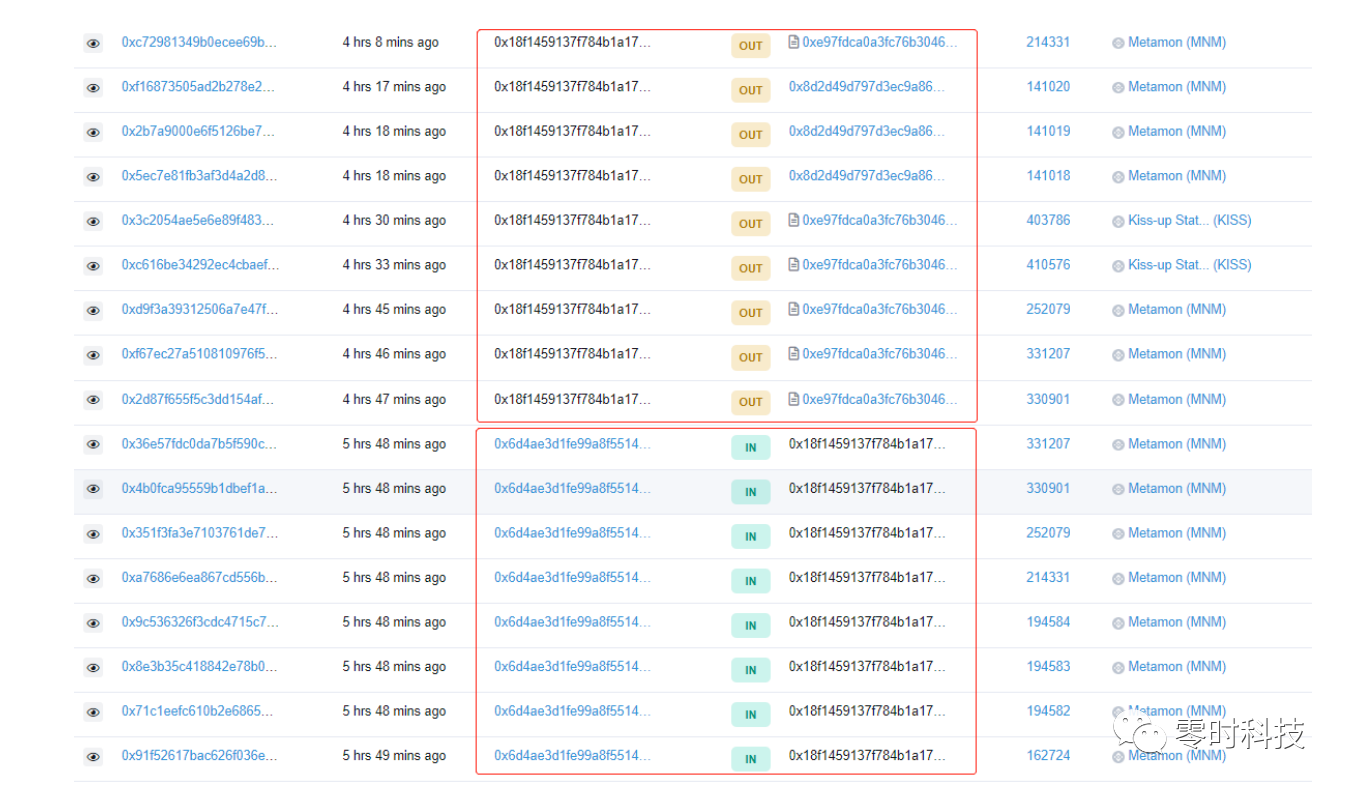

通过用户提供的自身被盗地址,随后零时科技安全团队对被盗事件进行分析,如下图所示:

从上图可以明显看出,攻击者在五小时前已将受害者用户的所有NFT代币尽数转至攻击者地址,并在随后的一个小时左右,将盗取的NFT代币转至自身可控的合约地址。通过进一步查看攻击者合约地址,我们发现有大量资金转入该地址,并且一直在持续,猜测攻击手法与上述一致,目前盗币地址已被加入零时科技监控平台。

为了避免更多遇到恶意网址的用户资金受到损失,这里我们建议:

- 用户去社区寻求帮助时,一定要确定对方的身份,远离身份不明者,避免被假客服蒙骗。

- 不要在非官方渠道下载钱包APP,下载钱包工具时需要仔细确认是否为官网网址,避免踩进钓鱼陷阱。

- 务必保管好自己的私钥,避免将私钥提供给来历不明的第三方网站和工具。

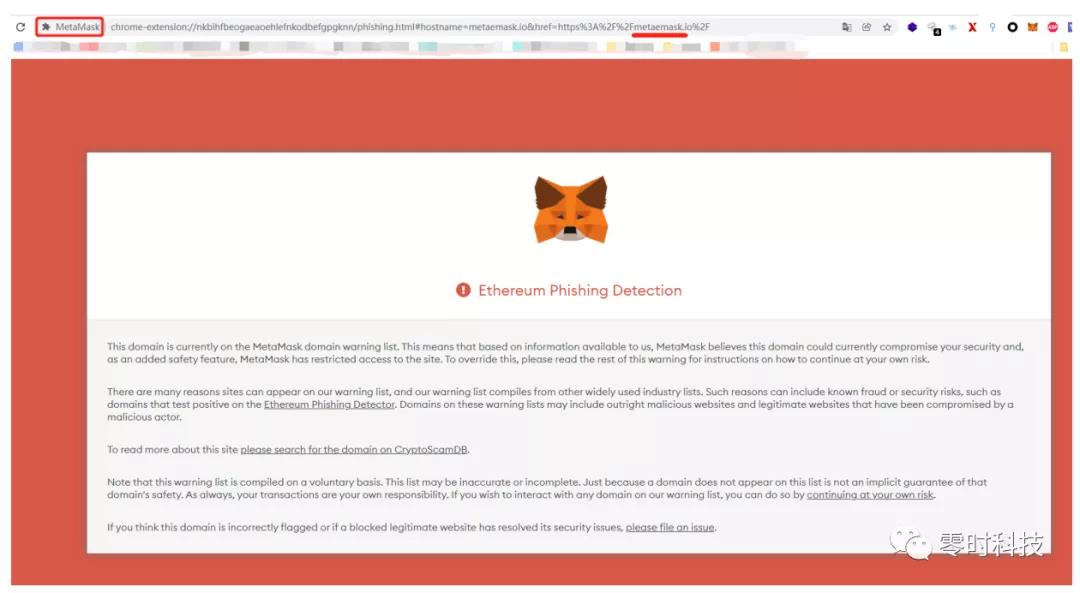

MetaMask小狐狸恶意钓鱼网站的识别技巧MetaMask在PC端浏览器打开时,有两种显示结果:浏览器安装MetaMask钱包插件和未安装MetaMask钱包插件两种。浏览器安装MetaMask钱包插件时,访问钓鱼网址MetaMask会自动识别该网站是否为恶意网址,如下图:

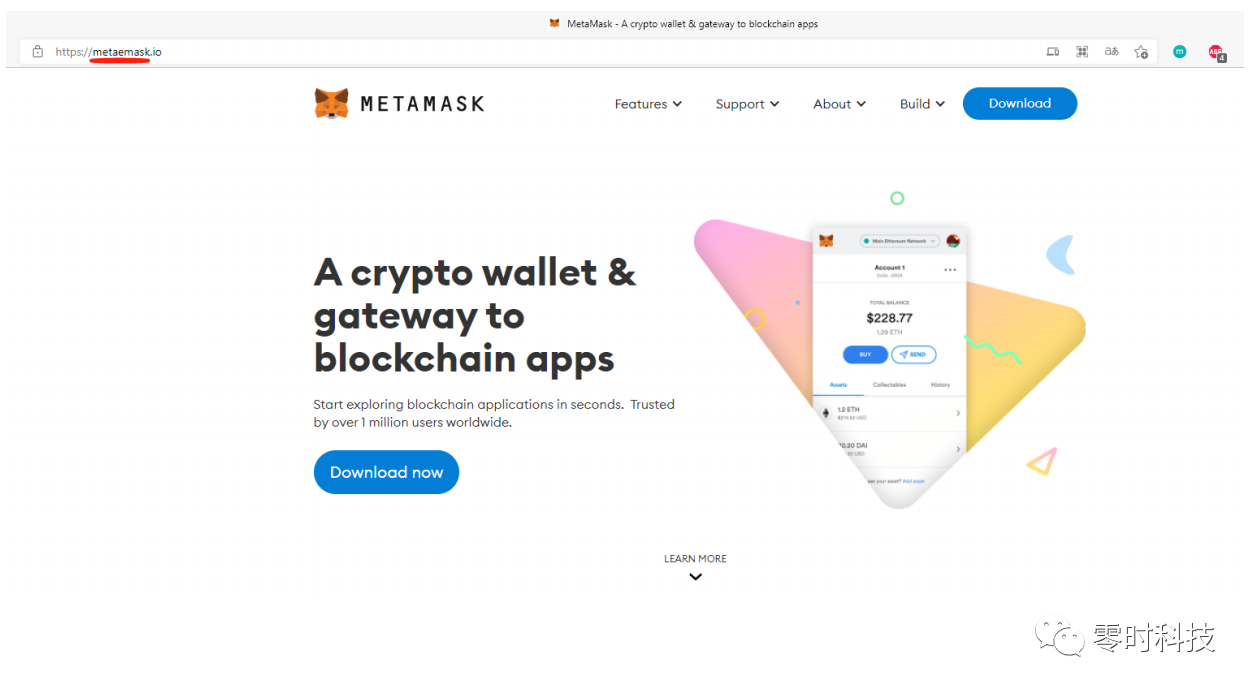

浏览器未安装MetaMask钱包插件时,则不会识别该网站为恶意网址,如下图:

故建议不确认的MetaMask网址可以在有MetaMask插件的浏览器打开,保证输入官网无误。

用户C打开自己在游戏网站中的NFT资产展示页面,发现自己的NFT资产被锁定无法参与游戏,感到非常困惑,于是从游戏官方社群中添加了声称自己是客服人员的账号,随即用户C和客服人员沟通并询问资产被锁情况,聊天中,客服人员说该类情况是游戏bug,然后询问用户C是否有填表格,申请官方解锁NFT资产,随后客服人员发来了表格链接并表示用户需要描述自己的问题,填写问题表单之后官方会解冻账户,用户C听到会解锁账户,于是点开链接开始填写,如下图所示:

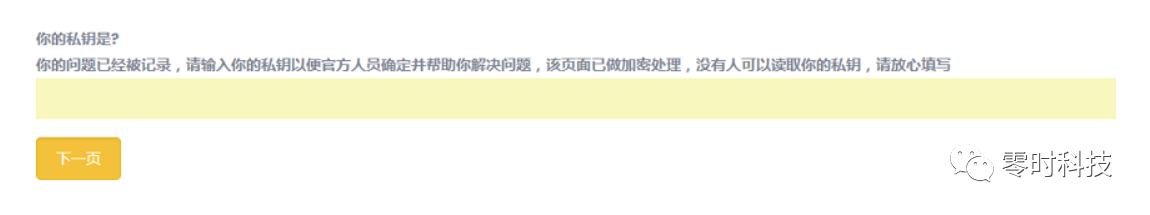

填写完成上面表格信息之后,又出现输入私钥的表格,表格中也注明了官方人员得到私钥是为了帮助用户解决问题,并说明了私钥会加密,如下图所示:

用户C一心想解锁账户,并未判断该客服人员的真实身份,随即填写了私钥。一段时间过后,用户C的数字资产均被转出,客服账号也没了消息,这才意识到被骗了。目前盗币地址已被加入零时科技监控平台。

为了避免更多遇到伪装的客服用户资金受到损失,这里我们建议:

- 用户去社区寻求帮助时,一定要确定对方的身份,远离身份不明者,避免被假客服蒙骗。

- 务必保管好自己的私钥,避免将私钥提供给来历不明的第三方网站和工具,不要将私钥提供给任何人或网站。

0x3 看着自己的钱被转走,可是你却无能为力

链游火爆,伴随超高的收益,让很多人认为新的捞金机会来了,纷纷跟风入场。但是目前的链游市场游戏很多,鱼龙混杂,真假难辨,花样层出不穷,坑点很多,对于玩家来说,门槛很高,操作复杂,从而冒充出来一篇攻击者钓鱼诈骗用户的资产,所以我们一遍要警惕游戏项目的跑路被坑,另一边还要冒着游戏资产丢失被盗的风险。很多人多年的积蓄,本想着能有不错的回报,没想到确实噩梦的开始,成千上万的资产说没就没了,零时科技安全团队每天都能接到咨询丢失能否帮忙找回的咨询。

高收益的背后,都伴随着高风险,没有什么造富神话,也没有什么绝对安全,管好自己的私钥和助记词,谁都不要给,任何网络上都不要输入,不要随意下载钱包导入助记词,确认清楚,否则在这个复杂的圈子,你可能瞬间血本无归,看着自己的钱被转走,可你却真的无能为力。

- 发表于 50分钟前

- 阅读 ( 20 )

- 学分 ( 0 )

- 分类:安全

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK