NSA为企业应用零信任定义了七个支柱要素

source link: https://www.51cto.com/article/783262.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

NSA为企业应用零信任定义了七个支柱要素

近年来,零信任安全一直是网络安全领域的热议话题。据数据显示,2022年全球零信任安全的市场规模已经达到251.2亿美元,预计到2032年将达到约1185亿美元。为了帮助企业组织更好地部署应用零信任安全技术,美国国家安全局(NSA)日前发布了一份新的零信任技术应用指引——《全面提升零信任架构网络和环境应用的成熟度》报告。NSA网络安全主管Rob Joyce表示,这份报告旨在为企业网络的管理者和运营者提供一个更加明确方的法及流程,以便其通过采用零信任技术有效地抵制、检测和应对利用网络威胁。

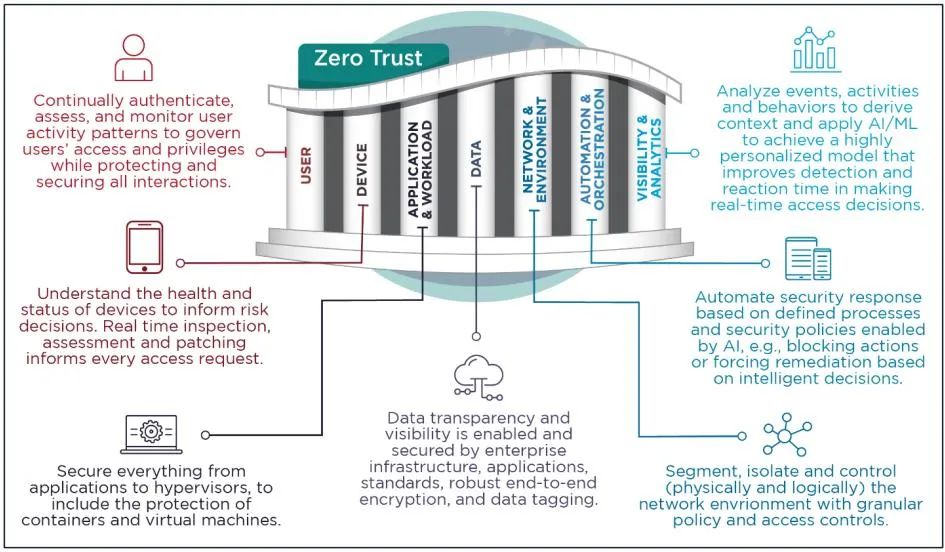

在本次发布的报告中,NSA更新了最新版的网络安全信息表(CSI),并概述了组织在开展零信任安全建设时可以采取的步骤。最新版CSI在NSA已有的零信任架构基础上,重新定义梳理了零信任采用时的7个关键性的支柱要素。报告认为,构成零信任框架主要依靠七大关键支柱支撑,分别是:

- 网络和环境

- 应用程序和工作负载

- 自动化和编排

- 网络监控及可见性

NSA强烈建议,企业组织在采用零信任技术时,可重点关注并优先打造与该CSI中概述的应用成熟度模型相关的能力,增强网络和数字化环境的安全性。具体而言,组织应该实施以下措施来提升网络和环境这项重要的零信任安全基础能力:

- 基于使用模式和业务需求映射网络中的数据流;

- 对网络进行合理分段,包括宏分段和微分段等;

- 采用SDN实现自动化任务处理和集中式控制;

- 确保安全策略实现自动化,保障网络管控操作的效率和敏捷性;

- 使用基于风险的方法定义访问规则。这些规则应该包含防止未经授权的流量或恶意流量流经边界、宏边界和微边界,流入到网络资源的措施。

参考链接:

https://securityboulevard.com/2024/03/nsa-issues-guidance-for-networks-adopting-zero-trust/。

https://gbhackers.com/nsa-seven-pillars-zero-trust/。

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK