Windows RPC运行时漏洞事后总结

source link: https://www.51cto.com/article/779638.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

Windows RPC运行时漏洞事后总结

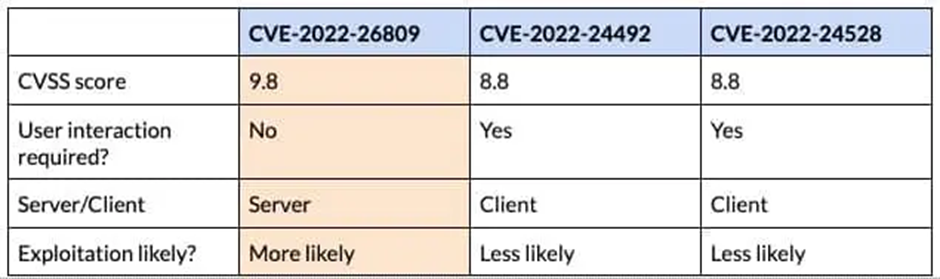

2022年4月前后,Windows RPC运行时被曝出存在远程代码执行漏洞,当时曾引起很多人广泛关注。微软很快做出反应,发布补丁程序进行修补。这次事件中,Windows远程过程调用(RPC)运行时共出现三个关键漏洞:CVE-2022-24492、CVE-2022-24528和CVE-2022-26809。

本文主要将介绍其中两个漏洞的信息,它们所产生的影响和范围,以及可行的缓解措施。

Akamai最近还撰写了一篇有关RPC筛选器的指南,该工具可以限制并阻止Windows计算机之间的RPC流量。虽然我们还未确认RPC筛选器是否可以缓解本文所讨论的漏洞,但建议感兴趣的读者阅读此文,进一步了解该工具的机制。

漏洞及其影响

通过利用这些漏洞,未经授权的远程攻击者将能利用RPC服务特权在存在漏洞的计算机上远程执行代码,当然这还要取决于承载RPC运行时的进程。该漏洞可以从网络外部利用借此入侵网络,此外也可用于网络内部横向移动。

如上表所示,CVE-2022-26809是一种“零点击”漏洞,无需人工介入即可利用。因此它在通用漏洞评分系统(CVSS)中一举得到了9.8分的高分(满分10分)。这意味着该漏洞的严重性极高,并且被攻击者利用的可能性极大。

谁容易受到威胁?

任何Windows计算机,只要445端口被打开且RPC运行时库未安装补丁,都会受到该漏洞威胁。根据Shodan的数据,目前有超过70万台Windows计算机将该端口暴露在互联网上。根据微软的介绍。监听该TCP端口的服务器也会受到潜在威胁。

定位并理解该漏洞

CVE中提到,该漏洞位于Windows RPC运行时中,该运行时是通过库文件rpcrt4.dll实现的。当客户端和服务器进程利用RPC协议进行通信时,双方都会加载这个运行时库。

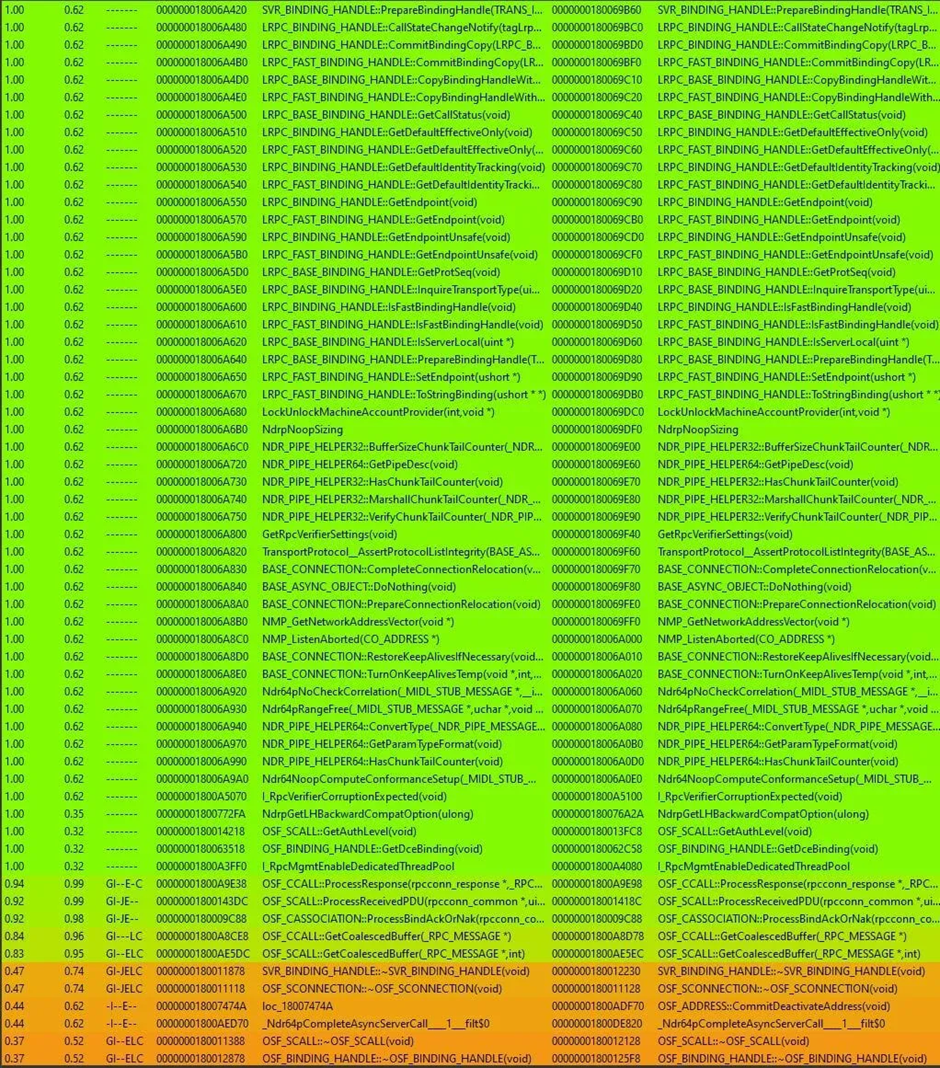

我们对比了该文件的10.0.22000.434版(2022年3月补丁修补前)和10.0.22000.613版(2022年4月,补丁修补后),发现有如下多个函数产生了变化:

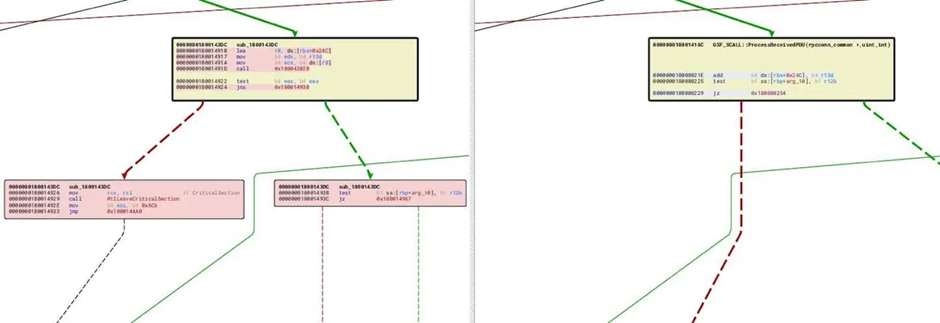

其中OSF_CCALL::ProcessResponse和OSF_SCALL::ProcessReceivedPDU这两个函数引起了我们的注意。这两个函数本质上较为相似,都负责处理RPC数据包,但一个运行在客户端,另一个运行在服务器端(CCALL和SCALL分别代表客户端和服务器端)。我们继续研究OSF_SCALL::ProcessReceivedPDU的变更,并注意到新版本中增加的两个代码块。

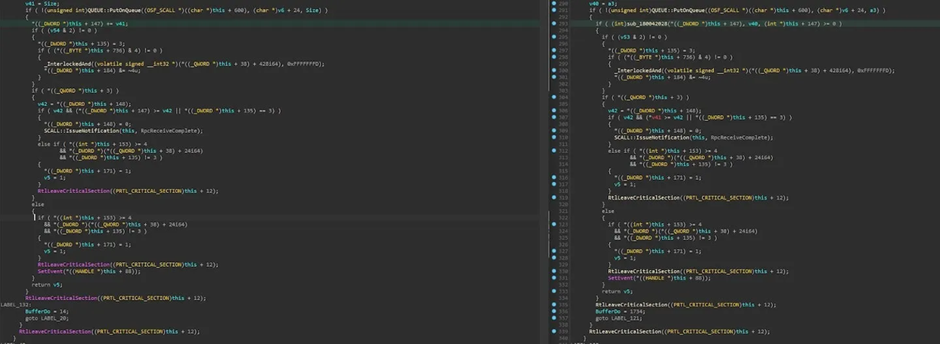

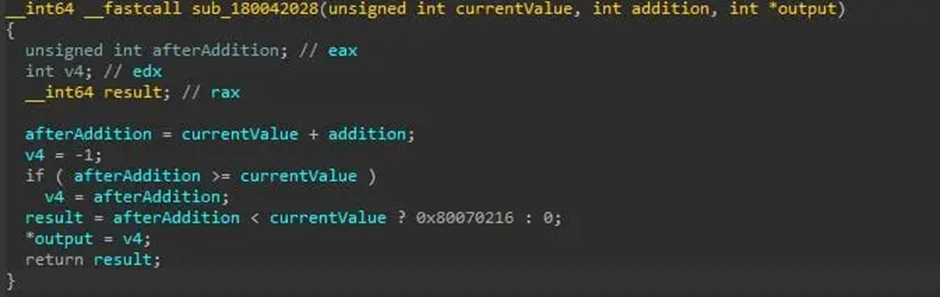

查看修补后的代码可以看到,在QUEUE::PutOnQueue之后调用了一个新函数。继续深入这个新函数并查看其代码发现,该函数会检查整数溢出。也就是说,新增的这个函数是为了验证整数变量是否保持在预期值范围内。

继续深入查看OSF_SCALL:GetCoalescedBuffer中有漏洞的代码后发现,这个整数溢出漏洞会导致堆缓冲区溢出,即数据被复制到一个太小而装不下的缓冲区中。这进而会导致数据被写入到缓冲区边界之外的堆中。只要善加利用,这个基元就可能导致远程代码执行。

其他几个函数页增加了类似的,用于检查整数溢出的调用:

- OSF_CCALL::ProcessResponse

- OSF_SCALL::GetCoalescedBuffer

- OSF_CCALL::GetCoalescedBuffer

该整数溢出漏洞和防止此漏洞的函数同时存在于客户端和服务器端的执行流程中。

虽然RPC使用了多种安全控制机制和措施(例如安全回调),但我们依然建议根据微软的说明执行下列缓解措施:

- 安装最新安全更新,缓解这些漏洞。

- 虽然RPC对系统中的某些服务是必须的,但对企业边界范围外的设备,建议阻止TCP 445端口的通信。

- 为了遏制横向移动,建议只对真正需要的计算机(如域控制器、打印服务器、文件服务器等)允许传入的TCP 445端口通信。

Akamai Guardicore Segmentation规则

Akamai Guardicore Segmentation旨在保护用户防范利用这些漏洞发起的攻击。如上文所述,CVE-2022-26809因为完全无需人工介入即可生效,因此CVSS评分极高。这意味着该漏洞被利用时,用户和安全团队可能都无法察觉。通过使用明确的访问控制机制对网络进行微分段,即可防止利用这些漏洞的攻击进入内部网络或在网络中横向移动。

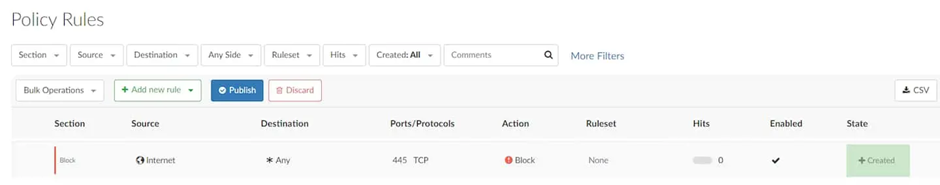

为了应用缓解措施,阻止来自网络外部的SMB流量,请创建如下的分段规则:

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK