通过阅读源码解决项目难题:GToken替换JWT实现SSO单点登录

source link: https://www.51cto.com/article/740760.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

觉得这个经历比较有意思,整理一篇文章分享给大家。

jwt的问题

首先说明一个jwt存在的问题,也就是要替换jwt的原因:

jwt无法在服务端主动退出的问题

jwt无法作废已颁布的令牌,只能等到令牌过期问题

jwt携带大量用户扩展信息导致降低传输效率问题

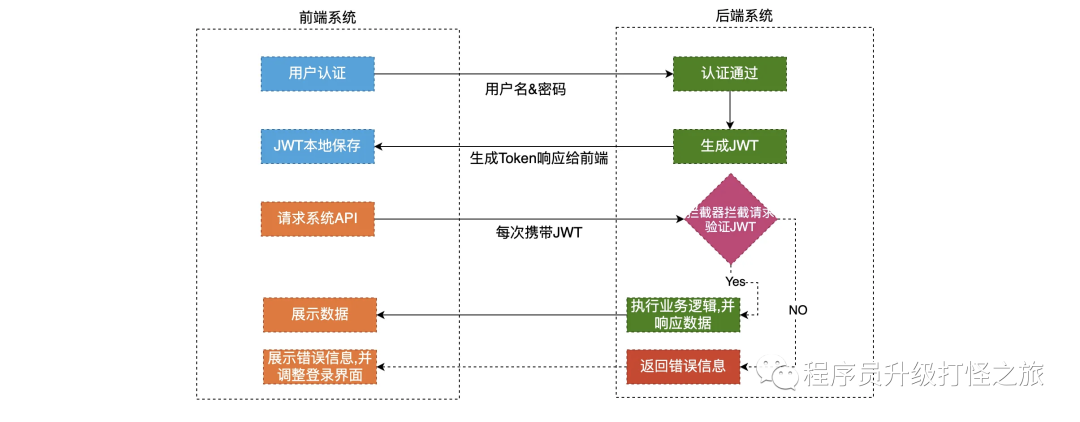

jwt的请求流程图

gtoken的优势

gtoken的请求流程和jwt的基本一致。

gtoken的优势就是能帮助我们解决jwt的问题,另外还提供好用的特性,比如:

- gtoken支持单点应用使用内存存储,支持个人项目文件存储,也支持企业集群使用redis存储,完全适用于个人和企业生产级使用;

- 有效避免了jwt服务端无法退出问题;

- 解决jwt无法作废已颁布的令牌,只能等到令牌过期问题;

- 通过用户扩展信息存储在服务端,有效规避了jwt携带大量用户扩展信息导致降低传输效率问题;

- 有效避免jwt需要客户端实现续签功能,增加客户端复杂度;支持服务端自动续期,客户端不需要关心续签逻辑;

支持服务端缓存自动续期功能,不需要通过refresh_token刷新token,简化了客户端的操作

版本问题千万注意:在gtoken v1.5.0全面适配GoFrame v2.0.0 ; GoFrame v1.X.X 请使用GfToken v1.4.X相关版本

TIPS:下面我的演示demo和源码阅读都是基于v1.4.x版本的。

后面会更新视频教程,带大家完成最新版goframe和gtoken的教程,有需要的小伙伴可以关注我一下。

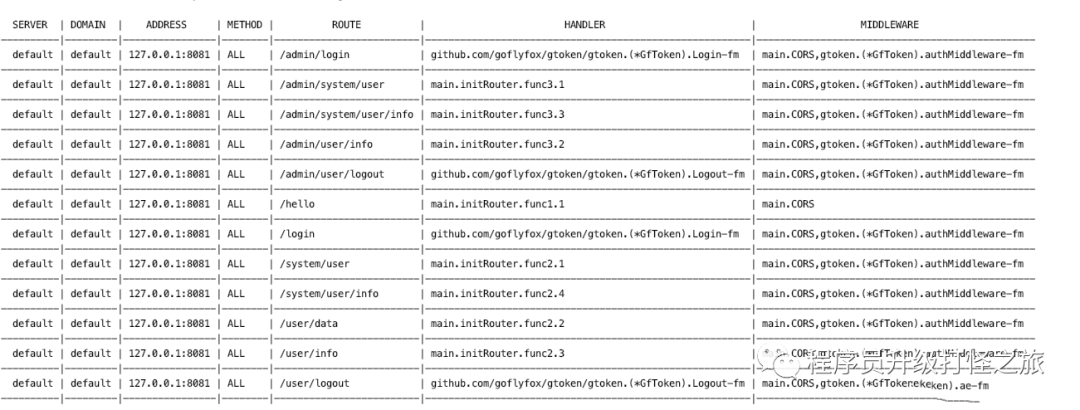

演示demo

下面的演示demo可以复制到本地main.go文件中执行,更新依赖包的时候千万注意版本。

重点说一下踩的坑,Login方法会要求我们返回两个值:

第一个值对应userKey,后续我们可以根据userKey获得token

第二个值对应data,是interface{}类型,我们可以在这里定义例如userid、username等数据。

先有这个概念即可,为了让大家更好理解,文章最后会带大家读源码。

代码段的关键逻辑,已经添加了注释。

package main

import (

"github.com/goflyfox/gtoken/gtoken"

"github.com/gogf/gf/frame/g"

"github.com/gogf/gf/net/ghttp"

"github.com/gogf/gf/os/glog"

)

var TestServerName string

//var TestServerName string = "gtoken"

func main() {

glog.Info("########service start...")

g.Cfg().SetPath("example/sample")

s := g.Server(TestServerName)

initRouter(s)

glog.Info("########service finish.")

s.Run()

}

var gfToken *gtoken.GfToken

/*

统一路由注册

*/

func initRouter(s *ghttp.Server) {

// 不认证接口

s.Group("/", func(group *ghttp.RouterGroup) {

group.Middleware(CORS)

// 调试路由

group.ALL("/hello", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("hello"))

})

})

// 认证接口

loginFunc := Login

// 启动gtoken

gfToken := >oken.GfToken{

ServerName: TestServerName,

LoginPath: "/login",

LoginBeforeFunc: loginFunc,

LogoutPath: "/user/logout",

AuthExcludePaths: g.SliceStr{"/user/info", "/system/user/info"}, // 不拦截路径 /user/info,/system/user/info,/system/user,

MultiLogin: g.Config().GetBool("gToken.MultiLogin"),

}

s.Group("/", func(group *ghttp.RouterGroup) {

group.Middleware(CORS)

gfToken.Middleware(group)

group.ALL("/system/user", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user"))

})

group.ALL("/user/data", func(r *ghttp.Request) {

r.Response.WriteJson(gfToken.GetTokenData(r))

})

group.ALL("/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("user info"))

})

group.ALL("/system/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user info"))

})

})

// 启动gtoken

gfAdminToken := >oken.GfToken{

ServerName: TestServerName,

//Timeout: 10 * 1000,

LoginPath: "/login",

LoginBeforeFunc: loginFunc,

LogoutPath: "/user/logout",

AuthExcludePaths: g.SliceStr{"/admin/user/info", "/admin/system/user/info"}, // 不拦截路径 /user/info,/system/user/info,/system/user,

MultiLogin: g.Config().GetBool("gToken.MultiLogin"),

}

s.Group("/admin", func(group *ghttp.RouterGroup) {

group.Middleware(CORS)

gfAdminToken.Middleware(group)

group.ALL("/system/user", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user"))

})

group.ALL("/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("user info"))

})

group.ALL("/system/user/info", func(r *ghttp.Request) {

r.Response.WriteJson(gtoken.Succ("system user info"))

})

})

}

func Login(r *ghttp.Request) (string, interface{}) {

username := r.GetString("username")

passwd := r.GetString("passwd")

if username == "" || passwd == "" {

r.Response.WriteJson(gtoken.Fail("账号或密码错误."))

r.ExitAll()

}

return username, "1"

/**

返回的第一个参数对应:userKey

返回的第二个参数对应:data

{

"code": 0,

"msg": "success",

"data": {

"createTime": 1652838582190,

"data": "1",

"refreshTime": 1653270582190,

"userKey": "王中阳",

"uuid": "ac75676efeb906f9959cf35f779a1d38"

}

}

*/

}

// 跨域

func CORS(r *ghttp.Request) {

r.Response.CORSDefault()

r.Middleware.Next()

}启动项目:

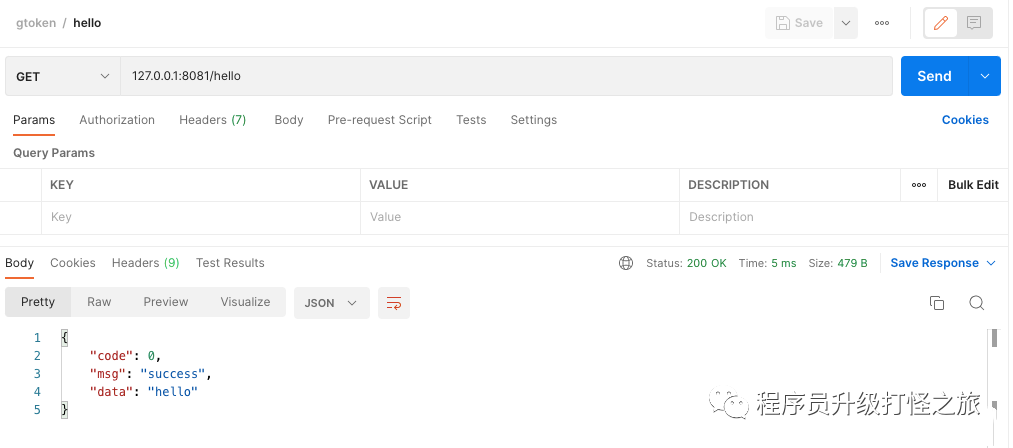

访问不认证接口:返回成功

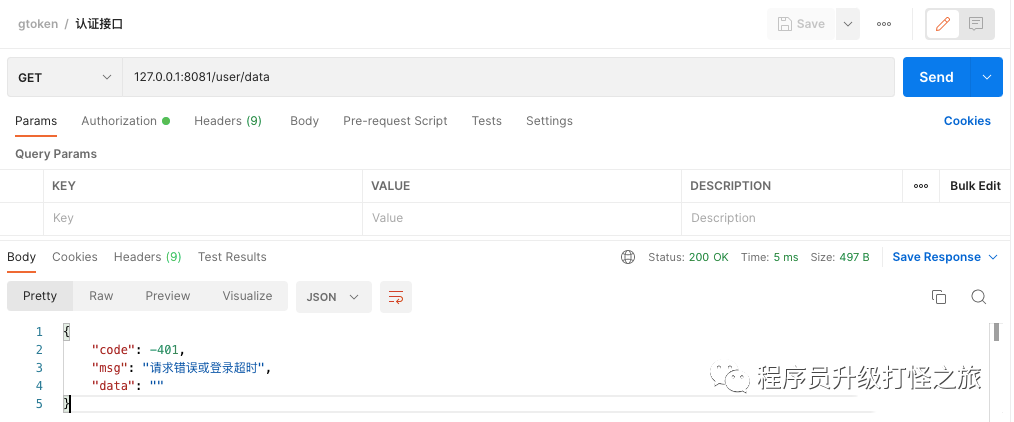

未登录时访问认证接口:返回错误提示

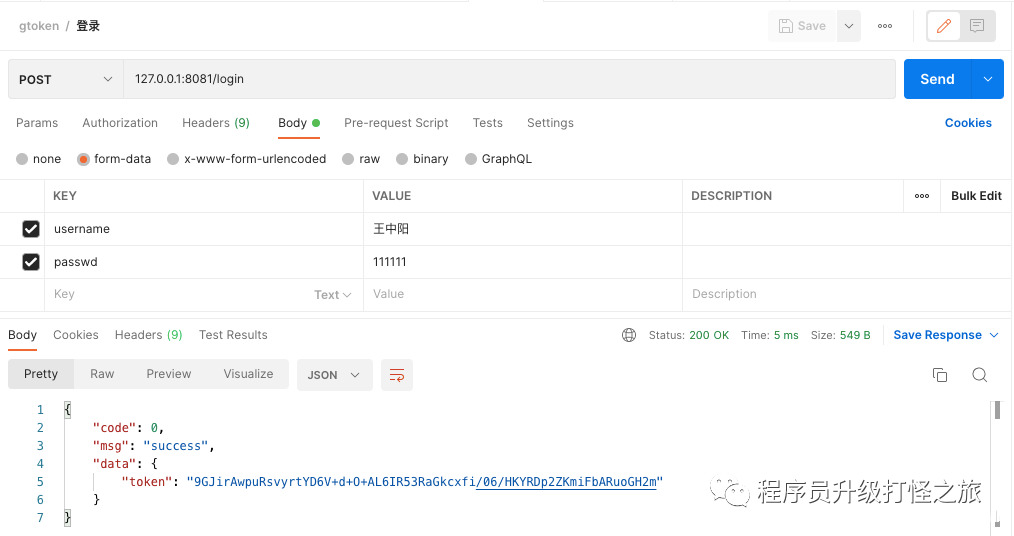

请求登录接口:返回token

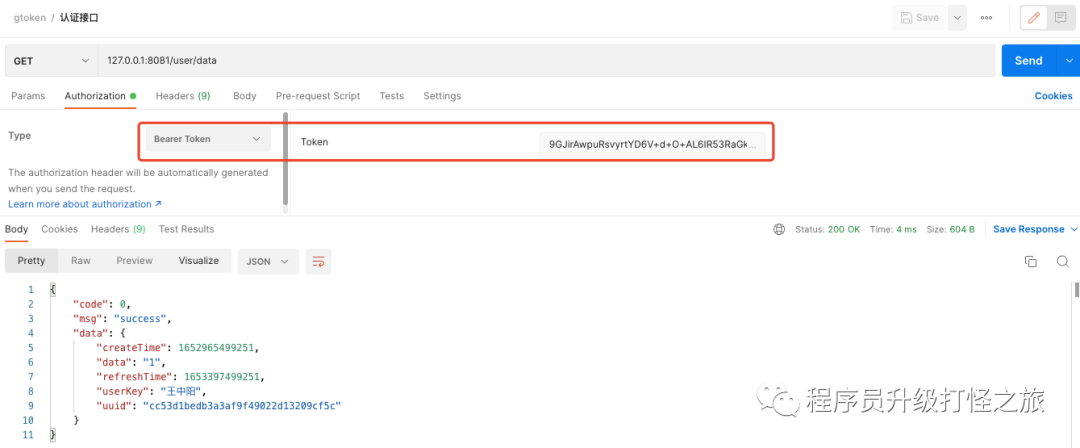

携带token再次访问认证接口:返回成功

以上就跑通了主体流程,就是这么简单。

下面带大家分析一下源码,学习一下作者是如何设计的。

刷新token

首先我认为gtoken很好的设计思想是不使用refresh_token来刷新token,而是服务端主动刷新。

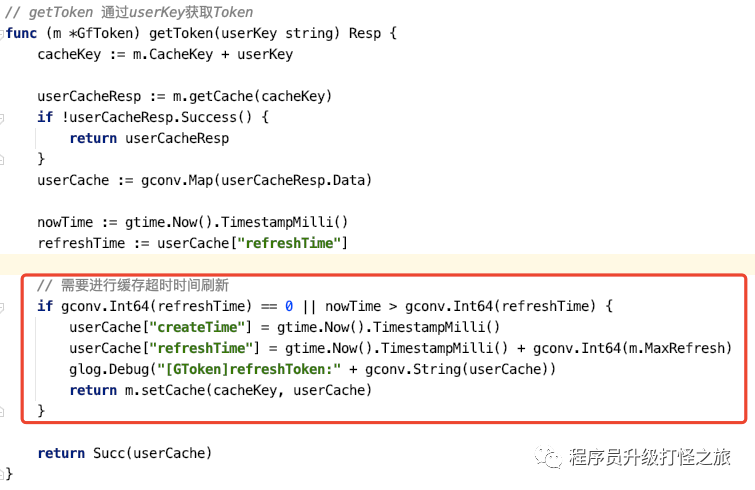

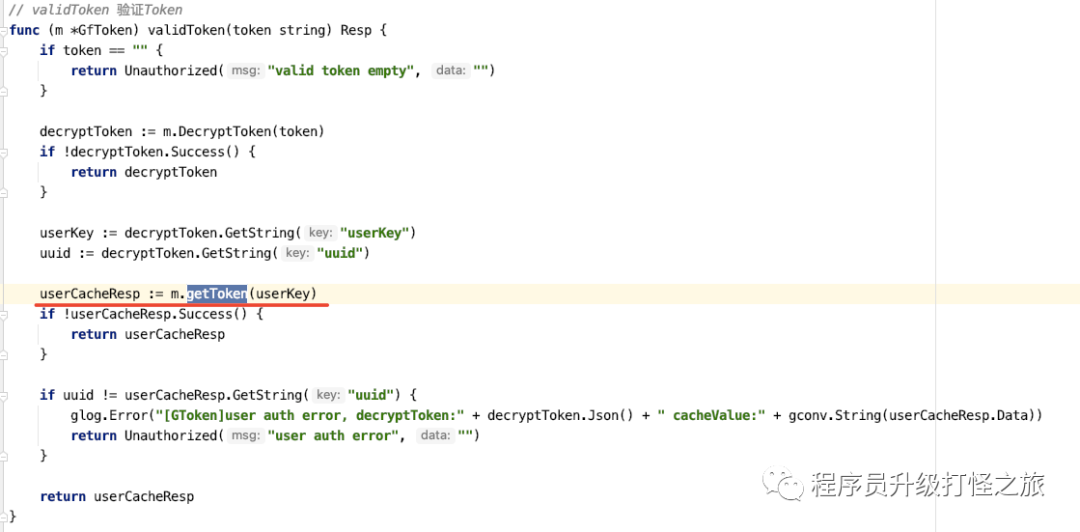

在源码的getToken方法中做了更新refreshTime和createTime的处理。

更新createTime为当前时间,refreshTime为当前时间+自定义的刷新时间。

如下图所示,getToken方法在每次执行validToken校验token的时候都会调用,即每次校验token有效性时,如果符合刷新token有效期的条件,就会进行刷新操作(刷新token的过期时间,token值不变)

这样就实现了无感刷新token。

GfToken结构体

我们再来看一下GfToken的结构体,更好的理解一下作者的设计思路:

因为CacheMode支持redis,也就意味着支持集群模式。

我们在启动gtoken的时候,只需要设置登录和登出路径,另外登录和登出都提供了BeforeFunc和AfterFunc,让我们能清晰界定使用场景。

// GfToken gtoken结构体

type GfToken struct {

// GoFrame server name

ServerName string

// 缓存模式 1 gcache 2 gredis 默认1

CacheMode int8

// 缓存key

CacheKey string

// 超时时间 默认10天(毫秒)

Timeout int

// 缓存刷新时间 默认为超时时间的一半(毫秒)

MaxRefresh int

// Token分隔符

TokenDelimiter string

// Token加密key

EncryptKey []byte

// 认证失败中文提示

AuthFailMsg string

// 是否支持多端登录,默认false

MultiLogin bool

// 是否是全局认证,兼容历史版本,已废弃

GlobalMiddleware bool

// 中间件类型 1 GroupMiddleware 2 BindMiddleware 3 GlobalMiddleware

MiddlewareType uint

// 登录路径

LoginPath string

// 登录验证方法 return userKey 用户标识 如果userKey为空,结束执行

LoginBeforeFunc func(r *ghttp.Request) (string, interface{})

// 登录返回方法

LoginAfterFunc func(r *ghttp.Request, respData Resp)

// 登出地址

LogoutPath string

// 登出验证方法 return true 继续执行,否则结束执行

LogoutBeforeFunc func(r *ghttp.Request) bool

// 登出返回方法

LogoutAfterFunc func(r *ghttp.Request, respData Resp)

// 拦截地址

AuthPaths g.SliceStr

// 拦截排除地址

AuthExcludePaths g.SliceStr

// 认证验证方法 return true 继续执行,否则结束执行

AuthBeforeFunc func(r *ghttp.Request) bool

// 认证返回方法

AuthAfterFunc func(r *ghttp.Request, respData Resp)

}我有N个子系统如何用gtoken实现sso登录呢?即实现一个子系统登录,其他各个子系统都自动登录,而无需二次登录呢?

我想到的解决方案是配合cookie实现:各个子系统二级域名不一致,但是主域名一致。

我在登录之后把token写入主域名的cookie中进行共享,前端网站通过cookie获得token请求服务接口。

同时在刷新token之后,也要刷新cookie的有效期,避免cookie失效导致获取不到token。

进一步阅读源码

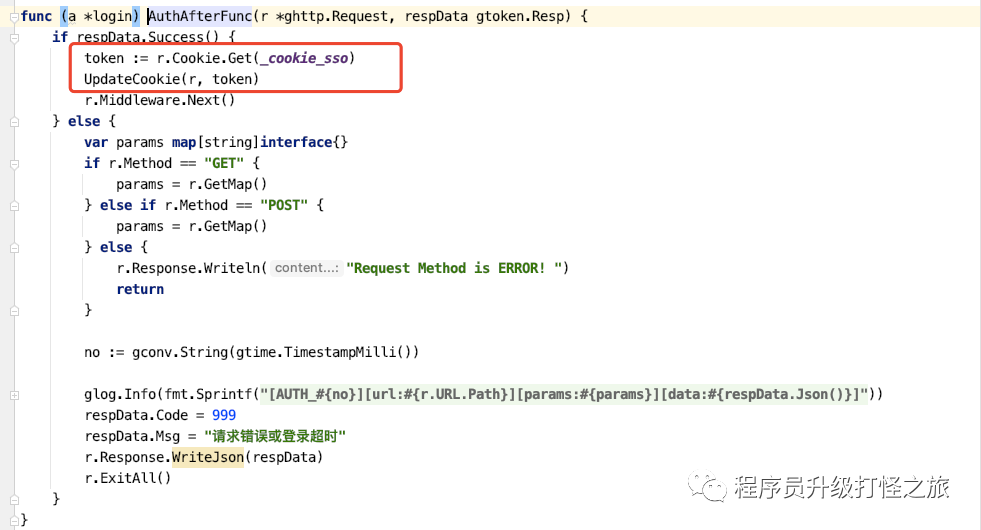

在经过又一次仔细阅读源码之后,找到了刷新cookie有效期的合适场景:AuthAfterFunc,我们可以重写这个方法,来实现验证通过后的操作:

如果token验证有效则刷新cookie有效期;如果验证无效则自定义返回信息。(往往我们自己项目中的code码和gtoken定义的不一致,但是gtoken支持非常方便的重写返回值)

我们项目之前是使用jwt实现sso登录,在刚刚拿到需求要重写时,自己也是一头雾水。

在没有认真阅读gtoken源码之前,我已经设计了refresh_token刷新的策略。

在仔细阅读源码之后,发现真香。

这次经历最大的收获是:碰到不好解决的问题,带着问题去阅读源码是非常高效的方式。

本文转载自微信公众号「 程序员升级打怪之旅」,作者「王中阳Go」,可以通过以下二维码关注。

转载本文请联系「 程序员升级打怪之旅」公众号。

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK