保持警觉,勒索软件HelloXD可能在你的系统上部署新后门

source link: https://netsecurity.51cto.com/article/711587.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

保持警觉,勒索软件HelloXD可能在你的系统上部署新后门-51CTO.COM

近日,有观察人士发现,勒索软件HelloXD新部署了一个后门——MicroBackdoor,旨在加强其对受感染主机的持续远程访问。

勒索软件HelloXD首次出现在威胁场景发生于2021年11月30日,它借鉴了勒索软件Babuk的代码。自2021年9月以来,Babuk的身影就一直活跃在俄语黑客论坛之中。不同于其他勒索软件,该勒索团伙并不通过泄密网站联系受害者,而是通过即时聊天系统TOX和基于洋葱模型的通讯实体工具进行联系。

恶意软件HelloXD主要针对的是Windows和Linux 系统。根据Palo Alto Networks威胁情报团队Unit 42的观察,在最近一次的攻击中,攻击者部署了开源后门MicroBackdoor,以保持对受感染主机的持续访问。

该后门允许攻击者浏览文件系统、上传与下载文件、执行命令,并从受感染的系统中将自己的攻击记录删除。对后门MicroBackdoor的样本分析显示,配置中包含一个嵌入的IP地址。研究人员推测,该IP地址可能是属于开发人员x4k(又名L4ckyguy、unKn0wn、unk0w、_unkn0wn或x4kme)的。

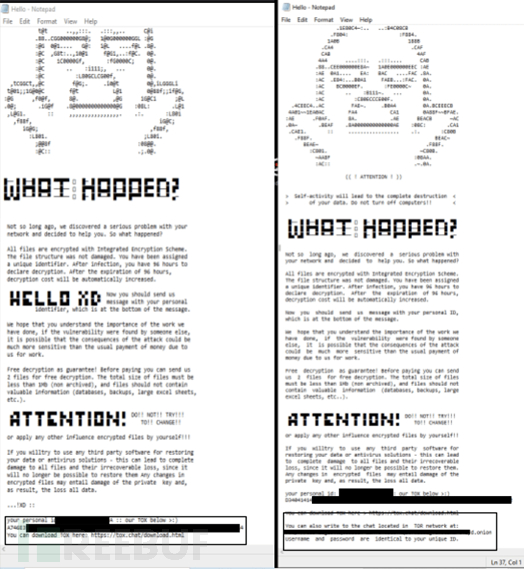

“在我们观察的样本中,赎金记录遭到了修改。在第一个样本中,赎金记录仅与TOX ID相关联,而后来观察到的样本中,赎金记录不仅链接到TOX ID,同时还连接到了一个洋葱域名,这就和在先前样本中观察到的有所不同。而截至本文撰写时,该网站已经关闭”,在PaloAlto Networks发布的分析报告中如此写道。

此外,研究人员还发现,攻击者对勒索软件HelloXD的二进制文件主要采用了两个打包程序,第一个是UPX的改进版,第二个是一个两层组成的打包程序,其中两层中也包含了与第一个相同的自定义UPX打包程序。

Unit42的研究人员共观察到两种不同的HelloXD公开样本,这表明这个恶意软件仍在开发中。第一个样本非常简陋,混淆度最小,通常会搭配一个混淆加载器,该加载器负责在将其注入内存之前通过使用WinCrypt API对其进行解密。第二个样本则模糊得多,由打包程序而不是加载程序在内存中执行。

值得一提的是,这两个样本实现了类似的功能,因为它们都借用了泄露的Babuk源代码。

“尽管HelloXD仍然是一个处于初始阶段的勒索软件家族,但它已经展示出有对组织机构产生影响的打算。虽然勒索软件早已不是什么新鲜事了,可是根据我们的研究显示,这个勒索软件很可能是由名为x4k的攻击者开发的。这个攻击者在各种黑客论坛上都声名显赫,而且似乎拥有俄罗斯血统”, PaloAlto Networks发布的分析报告总结道,“我们还发现了x4k的其他恶意软件活动,最早可追溯至2020 年。”

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK