第五届看雪安全开发者峰会 | 如何发现并阻断APT攻击?深信服蓝军与海莲花“交手”成功案...

source link: http://www.ciotimes.com/IT/205549.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

第五届看雪安全开发者峰会 | 如何发现并阻断APT攻击?深信服蓝军与海莲花“交手”成功案例分享

2021-10-23 19:39:20 来源:

关键词: 安全

10月23日,在第五届看雪安全开发者峰会(2021 SDC)中,深信服蓝军高级威胁攻防研究员闫忠进行了主题为《多维度视角下APT挖掘实践》的分享,以追踪海莲花APT组织攻击活动的实战经验为例,详细分析了反向追踪APT组织的实战思路。

2021 SDC现场:深信服蓝军高级威胁攻防研究员闫忠

恶意文件的挖掘是反向追踪APT攻击者的关键

闫忠在分享时提到,APT 整个攻击链中,存留时间最长的数字类型证据是恶意文件,恶意文件在整个网络安全领域里存留时间最长,且因外因变化而改变的概率小,不易被篡改。因此,在反向追踪APT攻击者的过程中,恶意文件的挖掘是关键。

在恶意文件的挖掘中,可以充分利用 PE 文件元数据来追踪APT攻击者的更多样本,然后再对APT攻击者的样本进行研究扩展,从而递归找到APT攻击者更多的恶意文件与 IOC 情报。闫忠提到,可以从文件名、imphash 值、Rich header 哈希值、数字证书、模糊哈希(SSDEEP、TLSH、VHASH)等多个维度,挖掘到更多所属攻击者的恶意文件。

实战!一步步反向追踪并成功阻断海莲花APT攻击

据深信服发布的《2020年网络安全态势洞察报告》,2020年,海莲花主要对东南亚地区相关国家以及本国海内外异见人士进行攻击与信息监听,十分活跃,因此其也成为深信服蓝军高级威胁攻防研究团队监控的主要目标之一。

通过对海莲花在文件侧与网络侧进行多维度挖掘实践,深信服蓝军高级威胁攻防研究团队挖掘到了海莲花大量文件侧与网络侧的 IOC 情报,从而发现并阻断了好几起海莲花组织的攻击事件……

文件侧:深信服蓝军高级威胁攻防研究团队充分利用 PE 文件元数据以及样本独特的特征来追踪海莲花的更多样本,并在更高维度采用了代码同源性分析来挖掘更多样本。

网络侧:因为从定制化的攻击样本中,无法挖掘到海莲花组织的更多情报,深信服蓝军高级威胁攻防研究团队为了突破这个限制,将以网络资产为核心的挖掘作为新的拓展方向。

捕获海莲花网络资产方式1:异常数据分析

通过深信服蓝军高级威胁攻防研究团队的持续观察,对大量控制命令服务器网络交互数据 Server 字段的查看,“Apache/2.4.34 (Red Hat) OpenSSL/1.0.2k-fips”引起了研究人员的注意,因为这组数据的标题为“Welcome to nginx!”,依据这个异常数据,深信服蓝军高级威胁攻防研究团队挖掘到一批网络资产,确定了其中属于海莲花组织的网络资产。

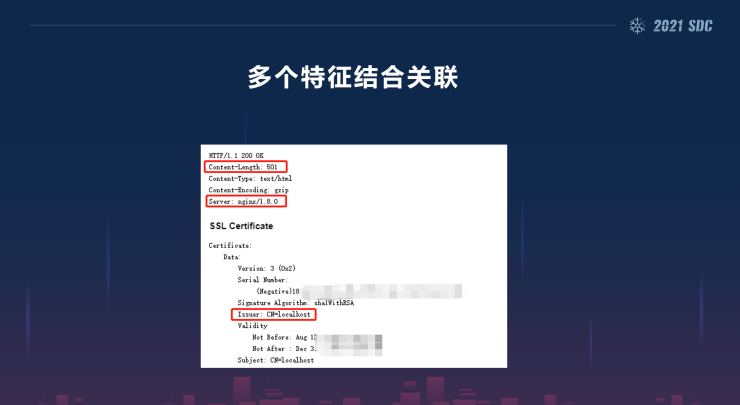

捕获海莲花网络资产方式2:多个特征结合关联

除了上述提到的方法,依据 SSL 证书的强关联特性,深信服蓝军高级威胁攻防研究团队发现海莲花组织的 C&C 服务器往往采用自签名证书,通过“筛查自签名证书的网络资产,限定选择返回的数据长度 501 字节,且服务端组件为‘nginx 1.8.0’”的方式,深信服蓝军高级威胁攻防研究团队又发现了其中属于海莲花组织的网络资产。

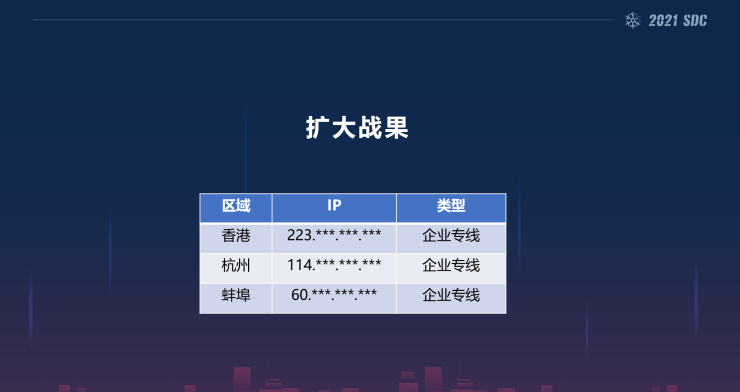

捕获海莲花网络资产方式3:利用掌握的运营特征指纹扩大战果

此外,深信服蓝军高级威胁攻防研究团队结合从文件侧挖掘到的恶意攻击文件,提取到属于海莲花的网络资产,发现国内失陷主机,这些IP资产成为了海莲花攻击的跳板,深信服蓝军高级威胁攻防研究团队利用掌握的运营特征指纹,再次关联到其他国内失陷主机,从而扩大了战果。依据这些特征,针对海莲花组织,深信服蓝军高级威胁攻防研究团队在几个月的时间里,最终挖掘到了海莲花大量文件侧与网络侧的 IOC 情报。

一直以来,以情报搜集、破坏、或经济利益为目的APT攻击,是深信服蓝军高级威胁攻防研究团队重点关注的领域,因为APT组织的每一次动作,都将可能给个人、企业、社会机构甚至是国家安全带来严重影响。通过攻击和防御双方的视角,从多维度分析和解决网络安全问题,未来,深信服将不断提高专业技术造诣,深度洞察网络安全威胁,持续为网络安全赋能。

第三十三届CIO班招生北达软EXIN网络空间与IT安全基础认证培训

北达软EXIN DevOps Professional认证培训

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK