众包威胁情报,企业安全团队需要从消费者转变为贡献者

source link: https://netsecurity.51cto.com/article/704386.html

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

网络安全行业一直存在着信息共享的问题。虽然众包这一概念很了不起,我们也形成了一些威胁情报社区,但回顾过往历史,仍少有成功经验证明这是一个切实可行的主意,目前,众包数据的来源仍以大量开源项目或第三方威胁情报供应商为主。有必要将这些高价值信息源进行整合,并对其给予相应的回报。对企业安全团队来说,众包的概念并不算新——很短时间内,我们的情报就可以在朋友圈、邮件、即时消息和其他信息平台上完成共享。

随着技术的发展与融合,我们也迫切希望能利用新技术助力情报分享得更多更快。我们希望能够跟上每天不断上涨的攻击数量。但目前众包威胁情报共享还远未达到我们的预期。当看到攻击者们出于利益、破坏或其他共同的邪恶目的迅速共享信息时,我们也会受到刺激,想要把协同防御做的更好。

协同防御的挑战

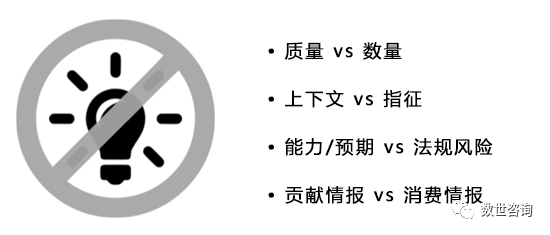

即便“众包威胁情报”是网络安全社区一次不错的尝试,但距离其真正达成“协同防御”仍然有非常多的挑战要克服。我把这些挑战总结成四点,如下图所示:

缺少情报指征不再是威胁情报利用的挑战,相反,安全团队被大量的威胁情报淹没已经成为常态。这里缺少的是高质量的指征,即如何从噪音中获取有价值的信号。当然,将关注点从“数量”转移到“质量”并不容易。情报“质量”的提升需要成熟的安全团队凭借技术能力对数据进行深度挖掘,而不是简单笼统地接受所有传进来的指征。

还有不少安全团队在缺少上下文的情况下使用情报——这样做是不正确的。上下文指的是围绕指征的一系列有价值的数据。这不单单是众包或某家供应商能够解决的问题。每家公司都是根据自家情况为指征提供上下文,然而单独一个指征在不同的业务场景下可以表示完全不同的结果,更何况将不同的公司提供的所有指征都整合在一起了。在威胁情报中增加上下文,这是使威胁情报发挥实用价值的基础。特别在众包模式下,贡献情报的同时提供上下文更加有必要。

另一个安全团队必须要考虑的问题是数据分享背后的法规风险。对于上述提到的信息分享过程中的各类其他问题,已经有企业级安全团队具备了解决能力,这不足为奇。但很多时候,这么做还存在着法律合规层面的敏感与风险。法规风险虽然可以借助法务团队,根据数据的业务场景、数据类型等等拆解成许多不同的细项问题加以规避,但是在很多公司,分享数据仍然是被严令禁止的。这样的法规风险会让人沮丧,因为攻击者并不存在这样的限制,我们只能眼睁睁地看着他们如此“成功”地验证着情报共享的价值。

最后,为了正确地实现众包威胁情报,企业安全团队需要从情报消费者转变为情报贡献者。对于“众包”来说,这一点尤为重要。多年来,很多公司都只是消费情报却从不回馈。如果只有小部分公司为社区贡献情报,这样的社区是很难维持的。回馈社区的典型做法是,通过工具或脚本,从系统内部拉取数据,再提交给情报提供者。企业安全团队中具备此种技能的人已经不多见了,因为这类人大多都在软件工程师团队中。越来越多成熟的企业安全团队已经意识到了他们的价值,正在招收这类专家建立这方面能力。

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK