软考--计算机网络与信息安全考点总结

source link: https://blog.csdn.net/qq_45566354/article/details/116829529

Go to the source link to view the article. You can view the picture content, updated content and better typesetting reading experience. If the link is broken, please click the button below to view the snapshot at that time.

内容全部根据真题总结

1、主动攻击与被动攻击

- 主动攻击:主动攻击包括拒绝服务攻击、分布式拒绝服务( DDos )、信息篡改、资源使用、欺骗、伪装、重放等攻击方法。

注意:如果题目提到IP地址欺骗、会话拦截也属于主动攻击 - 被动攻击:流量分析、系统干涉

2、防御系统

- 防火墙:是位于两个(或多个)网络间,实施网络间访问控制的一组组件的集合,它是一套建立在内外网络边界上的过滤封锁机制。防火墙的主要功能有:过滤掉不安全服务和非法用户;控制对特殊站点的访问;提供了监视Internet安全和预警的方便端点。

- 漏洞扫描系统:通 常是指基于漏洞数据库,通过扫描等手段 ,对指定的远程或者本地计算机系统的安全脆弱性进行检测,发现可利用的漏洞的,利益漏洞扫描系统可以获取某FTP服务器中是否存在可写目录的信息。入侵检测是防火墙的合理补充,帮助系统对付网络攻击,扩展了系统管理员的安全管理能力(包括安全审计、监视、进攻识别和响应), 提高了信息安全基础结构的完整性。它从计算机网络系统中的若干关键点收集信息,并分析这些信息,看网络中是否有违反安全策略的行为和遭到袭击的迹象。

- 入侵检测:被认为是防火墙之后的第二道安全闸门 ,在不影响网络性能的情况下能对网络进行监测,从而提供对内部攻击、外部攻击和误操作的实时保护。

- 病毒防御系统:一个用来防止黑客、 病毒、木马的防御系统。

防火墙具备的功能

- 记录访问过程

- 代理

不可查毒、杀毒

防火墙的工作层次越高,工作效率越底,同时安全性越高。

3、TCP/IP

各层对应的物理设备及协议

DHCP 、TFTP 、SNMP 、DNS表示层会话层传输层TCP、 UDP网络层三层交换机、路由器

ARP、RARP、 IP 、ICMP 、IGMP 数据链路层网桥、交换机、网卡

PPTP 、L2TP 、SLIP、 PPP物理层中继器、集线器

-

POP3:(Post Office Protocol- Version3 邮局协议版本3)是TCP/IP协议族中的一员,由RFC1939定义。本协议主要用于支持使用客户端远程管理在服务器上的电子邮件。提供了SSL加密的POP3协议被称为POP3S。

POP3协议特性 : POP3协议默认端口:110;

POP3协议默认传输协议:TCP;

POP3协议适用的构架结构:C/S;

POP3协议的访问模式:离线访问。 -

FTP:数据口端口

20(主动模式)数据端口1025-65535(被动模式)、控制口端口21 -

HTTP:默认端口

80 -

DHCP:(Dynamic Host Configuration Protocol,动态主机配置协议)通常被应用在大型的局域网络环境中,DHCP客户端可以从DHCP服务器获得本机IP地址、DNS服务器的地址、DHCP服务器地址、默认网关地址,但没有Web服务器、邮件服务器地址。

自动分配IP地址。 -

SMTP:(Simple Mail Transfer Protocol简单邮件传输协议)端口

25,主要用于发送邮件 -

SNMP:(简单网络管理协议)属于

UDP作为传输协议 -

TCP

流量控制协议:可变大小的滑动窗口协议 -

PPP

安全认证协议:PAP(Password Authentication Protocol)、CHAP(Challenge-Handshake Authentication Protocol)

①安全认证介绍

1)PPP的NCP可以承截多种协议的三层数据包。

2)PPP使 用LCP控制多种链路的参数(建立、认证、压缩、回拨)。

②PPP的认证类型

1)PPP的pap认证是通过二 次握手建立认证(明文不加密)。

2)PPP的chap挑战握手认证协议,通过三次握手建立认证(密文采用MEDS 加密)。

3)PPP的双向验证,采用的是CHAP的主验证风格。

4)PPP的加固验证 ,采用的是两种(PAP、CHAP) 验证同时使用。 -

HTTPS (全称: Hyper Text Transfer Protocol over Secure Socket Layer ):默认端口

443,是以安全为目标的HTTP通道,简单讲是HTTP的安全版。HTTPS在HTTP的基础上加入了SSL协议,SSL依靠证书来验证服务器的身份,并为浏览器和服务器之间的通信加密。

4、加密算法

- 对称加密算法(

只能用来进行数据加密):DES 、AES 、RC-5 、IDEA - 常见的非对称加密算法(

主要具有数字签名和验签的功能,计算量大效率低,不适合长数据):RSA 、Elgamal 、ECC、 背包算法 、Rabin、D-H - 常见的信息摘要算法(

只能用来生成消息摘要,无法进行数字签名,不能加密数据):MD5 、SHA

数字签名:(又称公钥数字签名)是只有信息的发送者才能产生的别人无法伪造的一段数字串,这段数字串同时也是对信息的发送者发送信息真实性的一个有效证明。

-

木马病毒:木马(Trojan) , 是指通过特定的程序(木马程序)来控制另一 台计算机。 木马通常有两个可执行程序:一个是控制端, 另一个是被控制端。

植入对方电脑的是服务端,而黑客正是利用客户端进入运行了服务端的电脑。运行了木马程序的服务端以后;会产生一个有着容易迷惑用户的名称的进程,暗中打开端口,向指定地点发送数据(如网络游戏的密码 ,即时通信软件密码和用户上网密码等),黑客甚至可以利用这些打开的端口进入电脑系统。常见的木马病毒有冰河、灰鸽子、蜜蜂大盗、PassCopy、暗黑蜘蛛 -

Sniffer:中文可以翻译为嗅探器, 是一 种基于被动侦听原理的网络分析方式。使用这种技术方式,可以监视网络的状态、数据流动情况以及网络上传输的信息。

Sniffer不是木马程序。 -

蠕虫病毒:蠕虫是一种可以自我复制的代码,并且通过网络传播,通常无需人为干预就能传播。蠕虫病毒入侵并完全控制一台计算机之后,就会把这台机器作为宿主,进而扫描并感染其他计算机。当这些新的被蠕虫入侵的计算机被控制之后,蠕虫会以这些计算机为宿主继续扫描并感染其他计算机,这种行为会一直延续下去。蠕虫使用这种递归的方法进行传播,按照指数增长的规律分布自己,进而及时控制越来越多的计算机。

常见的蠕虫病毒有熊猫烧香、红色代码、爱虫病毒。

6、网络安全协议

- S-HTTP (安全超文本传输协议):依靠密钥对的加密,保障Web站点间的交易信息传输的安全性。

- SSL(安全套接层协议):由Netscape公司提出的安全交易协议,提供加密、认证服务和报文的完整性。SSL被用于Netscape Communicator和Microsoft IE浏览器,以完成需要的安全交易操作。

- STT(Secure Transaction Technology 安全交易技术协议):由Microsoft公司提出,STT将认证和解密在浏览器中分离开,用以提高安全控制能力。Microsoft在Internet Explorer中采用这一技术。

- SET(Secure Electronic Transaction):安全电子交易协议

- SSH:SSH(Secure Shell,安全外壳协议 ), 由IETF的网络工作小组(Network Working Group )所制定,常用的应用层网络通信协议(如FTP、POP3和Tenet ) 大多数是不安全的,因为它们在网络上用明文传送用户名、口令和数据,很容易被窃听、假冒、篡改和欺骗。SSH是一种在不安全网络中用于安全远程登录和其他安全网络服务的协议。它提供了对安全远程登录、安全文件传输和安全TCP/IP及X-Windows系统通信量进行转发的支持。它可以加密、认证并压缩传输的数据。

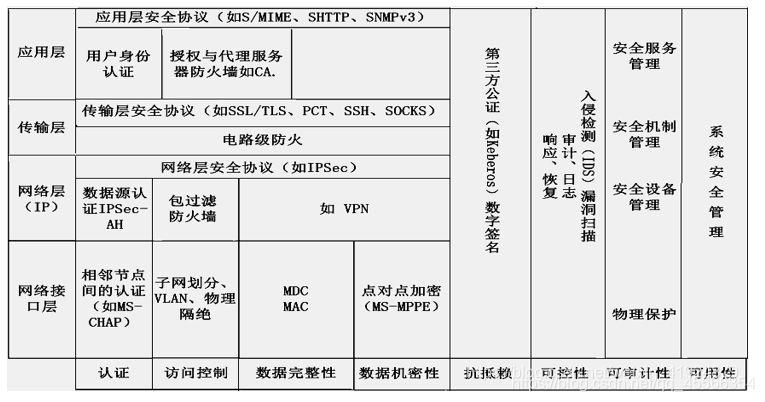

安全协议层次

7、安全需求

- 物理线路安全:物理安全中“物理”即身体的、物质的、自然的意思,物理安全是整个网络信息安全的前提,包括物理安全基础、物理安全技术控制错误、物理设置要求、 环境和人身安全等方面。(

机房安全属于物理安全) - 网络安全:网络安全中常用的安全设备有:防火墙、入侵检测、入侵防御设备等。

- 系统安全:系统安全指的是从整体电子商务 系统或网络支付系统的角度进行安全防护,它与网络系统硬件平台、操作系统、各种应用软件等互相关联。系统安全主要面临的威胁有:系统实现存在漏洞、系统安全体系缺陷、使用人员的安全意识薄弱、管理制度的薄弱等。(漏洞补丁管理属于系统安全)

- 应用安全:应用安全指的是针对特定应用所建立的安全防护措施。如Web应用安全、电子邮件安全、电子商务安全、数据库应用安全等。

- Netstat是控制台命令,是一个监控TCP/IP 网络的非常有用的工具,它可以显示路由表、实际的网络连接以及每一一个网络接设备的状态信息。Netstat 用于显示与IP、TCP 、UDP ICMP协议关的统计数据,一般用于检验本机各端口的网络连接情况。

- Ping 是一个通信协议 ,是TCP/IP 协议的一部分。利用“ping”命令可以检查网络是否连通,可以很好地帮助分析和判定网络故障。

- msconfig 即系统配置实用程序,是Microsoft System Configuration的缩写。是在开始菜单里运行中输入然后确认就可以找到程序开启或者禁用,可以帮助电脑禁止不需要运行的程序,加快电脑运行。

- cmd 命令提示符是在操作系统中,提示进行命令输入的一种工作提示符。在不同的操作系统环境下,命令提示符各不相同。

- nslookup可以指定查询的类型,可以查到DNS记录的生存时间还可以指定使用哪个DNS服务器进行解释。在已安装TCP/IP协议的电脑上面均可以使用这个命令。

- Tracert (跟踪路由)是路由跟踪实用程序,用于确定IP数据包访问目标所采取的路径。Tracert 命令使用用IP生存时间(TTL)字段和ICMP错误消息来确定从一个主机到网络上其他主机的路由。

如有错误,感谢指正

Recommend

About Joyk

Aggregate valuable and interesting links.

Joyk means Joy of geeK